Cảnh báo về chiến dịch tấn công có chủ đích vào các hệ thống quan trọng

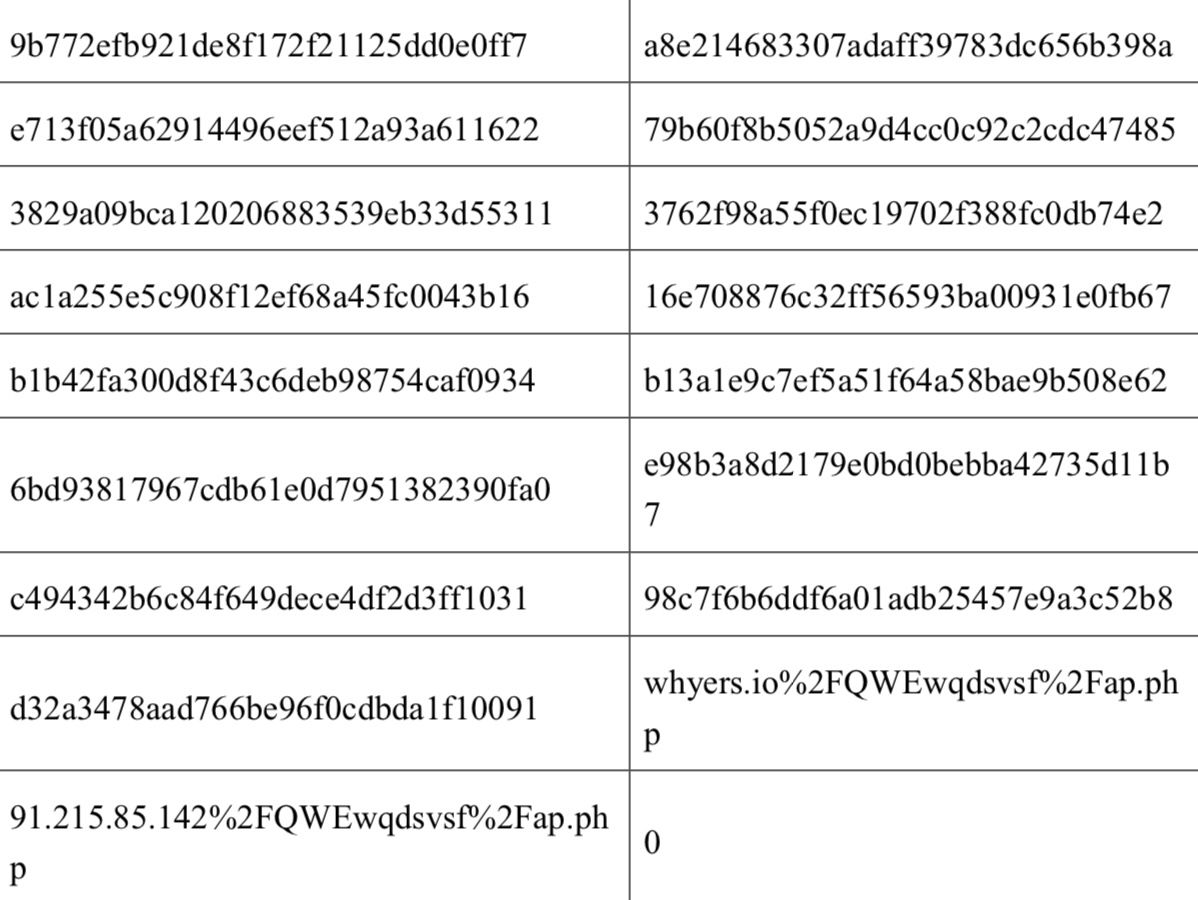

Mallox Ransomware, nổi lên từ năm 2023 hoạt động dưới dạng Raaấ (Ransomware as a Service), cho phép các cuộc tấn công trên phạm vi toàn cầu, đặc biệt tại Brazil, Việt Nam và Trung Quốc. Mallox lây nhiễm qua việc khai thác lỗ hổng phần mềm và brute force trên máy chủ MS SQL hoặc PostgreSQL, sau đó triển khai mã độc như Remcos RAT hoặc bộ tải .NET để tải mã độc giai đoạn tiếp theo. Các phiên bản mới đã tối ưu hóa mã hóa bằng AES-256 và ECC, đồng thời tránh mã hóa trên các hệ thống dùng ngôn ngữ của các nước thuộc khối Liên Xô cũ.

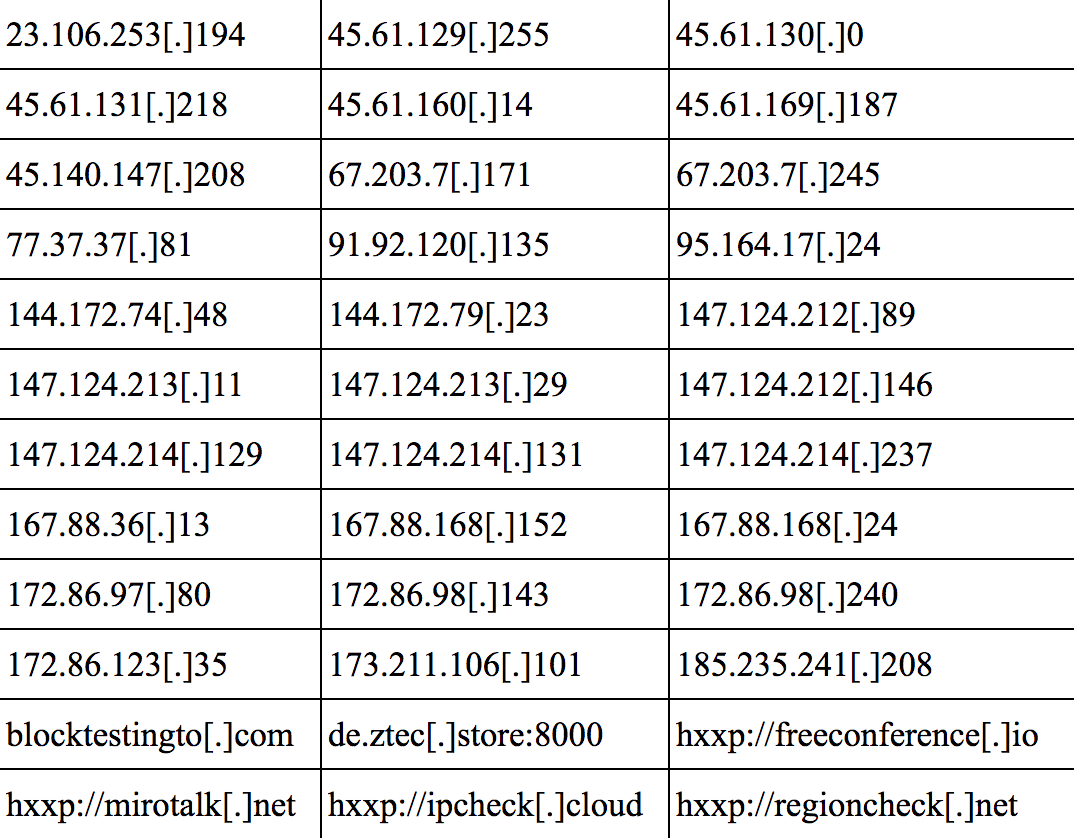

Nhóm APT Lazarus đã phát tán mã độc thông qua phần mềm họp video giả mạo tên FCCCall trong các chiến dịch tấn công chuyên gia blockchain và dự án web game. Lazarus tiếp cận mục tiêu qua các nền tảng tìm kiếm việc làm như LinkedIn và sử dụng Telegram để trích xuất dữ liệu. Mã độc BeaverTail và InvisibleFerret được sử dụng để đánh cắp thông tin từ trình duyệt, ví tiền ảo và ứng dụng quản lý mật khẩu, cũng như cấu hình AnyDesk truy cập từ xa. Mã độc này còn được nhúng vào các dự án Node.js trên GitHub, Gitlab để ẩn mã độc và tránh bị phát hiện.

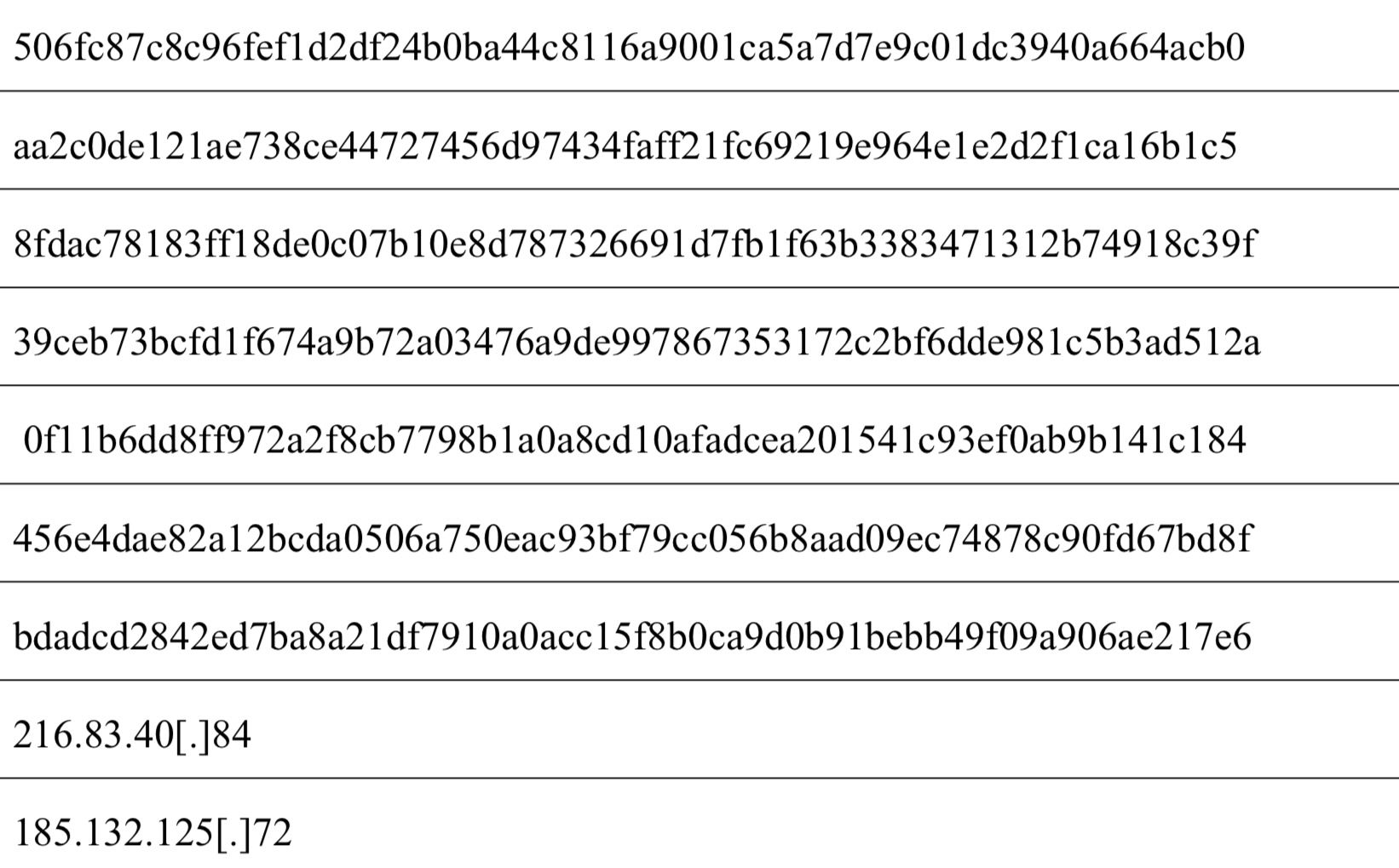

Nhóm APT Stately Taurus (Mustang Panda) đã khai thác lỗ hổng trên Visual Studio Code, sử dụng tính năng reverse shell để thực thi mã từ xa và tải xuống payload độc hại. Nhóm sử dụng OpenSSH để chuyển file, quét mạng bằng SharpNBTScan và nén dữ liệu qua Listeners.bat trước khi trích xuất lên Dropbox. Các chuyên gia cũng phát hiện sự tham gia của mã độc ShadowPad, gợi ý khả năng hợp tác giữa hai nhóm tấn công.

Một số IoC liên quan đến các tấn công gần đây:

Chiến dịch tấn công liên quan đến mã độc Mallox ransomware

Nhóm APT Lazarus sử dụng ứng dụng Windows giả mạo nền tảng họp video để phát tán nhiều chủng mã độc

Nhóm APT Trung Quốc khai thác VSCode để tấn công nhằm vào các tổ chức tại Châu Á_

Nhằm đảm bảo an toàn thông tin cho hệ thống thông tin của Quý Đơn vị, góp phần bảo đảm an toàn cho không gian mạng Việt Nam, Cục An toàn thông tin đề nghị:

Một là, kiểm tra, rà soát hệ thống thông tin đang sử dụng có khả năng bị ảnh hưởng bởi các chiến dịch tấn công trên. Chủ động theo dõi các thông tin liên quan đến đến các chiến dịch tấn công mạng nhằm thực hiện ngăn chặn sớm, tránh nguy cơ bị tấn công.

Hai là, tăng cường giám sát và sẵn sàng phương án xử lý khi phát hiện có dấu hiệu bị khai thác, tấn công mạng; đồng thời thường xuyên theo dõi kênh cảnh báo của các cơ quan chức năng và các tổ chức lớn về an toàn thông tin để phát hiện kịp thời các nguy cơ tấn công mạng.

Ba là, gửi báo cáo kết quả rà soát hệ thống về Cục An toàn thông tin chậm nhất trước ngày 18/9/2024. Trong trường hợp cần thiết có thể liên hệ đầu mối hỗ trợ của Cục An toàn thông tin: Trung tâm Giám sát an toàn không gian mạng quốc gia, điện thoại 02432091616, thư điện tử: ncsc@ais.gov.vn.

Cùng chuyên mục

Tin khác

Thương mại điện tử tiếp tục duy trì tăng trưởng 18-25%/năm

Huy động, đa dạng hóa nguồn lực cho phát triển nguồn nhân lực các ngành công nghiệp bán dẫn

Phát động Chương trình “Khuyến mại tập trung quốc gia 2024 - Vietnam Grand Sale 2024”

Nghiêm cấm buôn bán hàng giả, hàng xâm phạm quyền sở hữu trí tuệ tại Online Friday 2024

Đẩy mạnh công tác quản lý nhà nước về thương mại điện tử

Kế hoạch hành động quốc gia về phát triển kinh tế số giai đoạn 2024 - 2025

Xử lý gần 14.000 sản phẩm mỹ phẩm, phụ kiện làm đẹp vi phạm trên thương mại điện tử

Bộ Công Thương "chỉ đạo nóng" về các sàn thương mại điện tử không phép

Đọc nhiều / Mới nhận

Nhận diện các loại ma tuý mới, ma tuý núp bóng bánh kẹo, thực phẩm chức năng

Cảnh báo khẩn cấp tình trạng giả mạo khách sạn, homestay lừa chiếm đoạt tiền đặt phòng nghỉ

Bắc Kạn phát hiện, thu giữ hơn 2,4 tấn xúc xích không rõ nguồn gốc xuất xứ

Bộ trưởng Nguyễn Hồng Diên báo cáo trước Quốc hội 10 cơ chế, chính sách đặc thù đầu tư xây dựng Dự án điện hạt nhân Ninh Thuận

Thông tin về vụ việc xảy ra cháy tại Trạm biến áp 500kV Long Thành (Đồng Nai)

Sản xuất công nghiệp tiếp tục là động lực tăng trưởng kinh tế năm 2025